البرامج الخبيثة للكمبيوتر – البرامج الضارة حتى المصطلح نفسه يبدو مخيفًا ، أليس كذلك؟ يتم تعريف البرامج الضارة على أنها برامج تهدف إلى إتلاف أو تعطيل أجهزة الكمبيوتر وأنظمة الكمبيوتر. هناك العديد من الانواع الخاصة بالبرامج الضارة ، بدءًا من فيروسات الكمبيوتر المصممة للتدمير وحتى البرامج المدمرة المتطورة التي ترعاها الدولة والمصممة لتنفيذ هدف محدد للغاية.

يمكن أن تكون بعض أنواع البرامج الضارة أكثر تدميراً وغدراً من الأشكال الأخرى.

هنا 4 من الأنواع الأكثر رعبا من البرامج الضارة في العالم اليوم:

Rootkit

A Rootkit هو نوع من البرامج الذي يعتبر مختفي وضار. الهدف منه هو تمكين الوصول على مستوى المسؤول للمخترق، مما يسمح بالتحكم الكامل في النظام المخترق. الهدف الآخر من rootkit هو تجنب الكشف عن طريق البرامج المضادة للبرامج الخبيثة بحيث يمكن الحفاظ على السيطرة على النظام.

يمتلك عادة القدرة على إخفاء وجوده ويمكن أن يكون من الصعب اكتشافه. الاكتشاف والإزالة قد يكونا مستحيلين إلى حد ما عملياً ، وهذا يتوقف على نوع root الخفية المثبتة. يمكن أن تتطلب عملية الاسترداد في بعض الأحيان مسح نظام التشغيل بأكمله من جهاز الكمبيوتر وإعادة تحميله من وسائط موثوق بها.

Ransomware

هي البرامج الضارة التي تصيب نظام الكمبيوتر ، وغالبا ما تؤدي الي تشفير بيانات المستخدم ، ثم تطالب المال (عن طريق التحويل الإلكتروني أو وسائل أخرى) مقابل المفتاح لفتح (فك تشفير) بيانات الضحية.

إذا لم يتم دفع المال في غضون الإطار الزمني المحدد من قبل الشخص الذي يدير عملية احتيال، يهدد المجرمون للحفاظ على المفتاح سرا إلى الأبد، مما يجعل البيانات على الكمبيوتر غير مجدية.

أحد أشهر برامج Ransomware يعرف باسم Crypto Locker. ويعتقد أنها استخدمت لابتزاز ما يصل إلى 3 ملايين دولار (دولار أمريكي) من ضحايا في جميع أنحاء العالم.

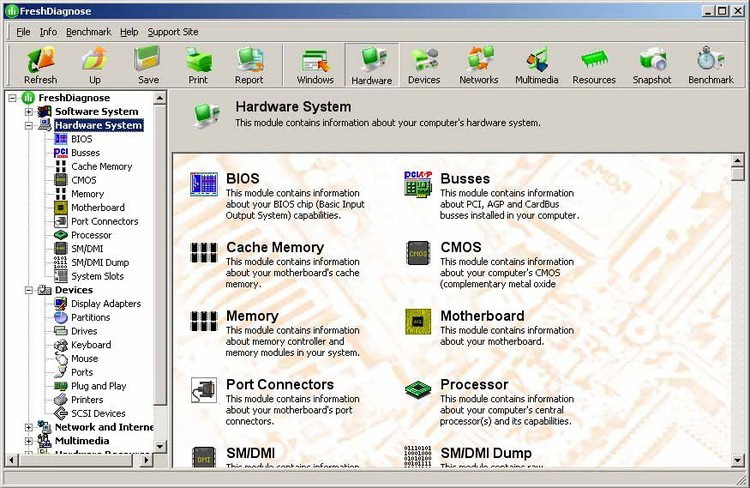

البرامج الضارة الدائمة (Advanced Antistent Antreat Malware)

قد يكون من الصعب التخلص من بعض البرامج الضارة ، عندما تعتقد أن برنامج مكافحة الفيروسات قد تخلص منها ، تعود. يسمى هذا النوع من البرامج الضارة البرامج الضارة الدائمة. وعادة ما يصيب نظامًا به برامج ضارة متعددة ويترك أجزاء من نفسه خلفها ولا يتم تنظيفها بسهولة بواسطة ماسحات الفيروسات.

حتى بعد إزالة هذا البرنامج الضار من نظام ما ، فإن تغييرات التكوين التي يقوم بها لمتصفح الويب قد تعيد توجيه المستخدمين إلى مواقع البرمجيات الخبيثة حيث قد يعاد إصابتهم ، مما يتسبب في حدوث حلقة من الإصابة مرة أخرى ، حتى بعد نجاح عملية الإزالة.

تتضمّن أشكال أخرى من البرمجيات الخبيثة الدائمة نفسها في البرامج الثابتة التي لا يمكن رؤيتها بواسطة ماسحات الفيروسات ، كما أنه من الصعب جدًا (وأحيانًا مستحيل) إزالتها.

البرامج الخبيثة القائمة على البرامج الثابتة

من المحتمل أن يكون أكثر أنواع البرامج الضارة رعباً هو النوع الذي يتم تثبيته في مكونات الأجهزة مثل محركات الأقراص الثابتة وتعاريف النظام والأجهزة الطرفية الأخرى . في بعض الأحيان ، تكون الطريقة الوحيدة لإصلاح هذا النوع من العدوى هي استبدال الأجهزة المصابة بالكامل ، وهي محاولة مكلفة للغاية ، خاصة إذا كانت العدوى منتشرة عبر أجهزة كمبيوتر متعددة. كما يصعب للغاية الكشف عن البرامج الضارة الموجودة في البرامج الثابتة لأن الماسحات الضوئية التقليدية لا يمكنها فحص البرامج الثابتة بحثًا عن التهديدات.

أكتب تعليقك ورأيك